토폴로지 변경됨 (Client 사이드에 C_Server 추가, 라우터 추가)

Client_Server 추가 (+apache2, ssh 설치)

Slave-Server에서 DNS 설정

라우터 추가

Host-only 네트워크 추가 (VMnet3)

각 라우터 네트워크 어댑터 설정 후

Router : 22.1.24.254, 10.0.0.1

Router2 : 192.168.10.254 10.0.0.2

라우팅 설정

개념은 정적라우팅과 동일

ex) route add -net 192.168.10.0 netmask 255.255.255.0 gw 10.0.0.2 (Router)

192.168.10.0 으로 가는 패킷은 10.0.0.2로 보내준다.

NAT 설정

Router2에 설정

Router에 추가한 명령어 삭제 or 재부팅

Router2

iptables -t nat -A POSTROUTING -o ens34 -j MASQUERADE

(ens34의 ip로 nat해주겠다)

확인

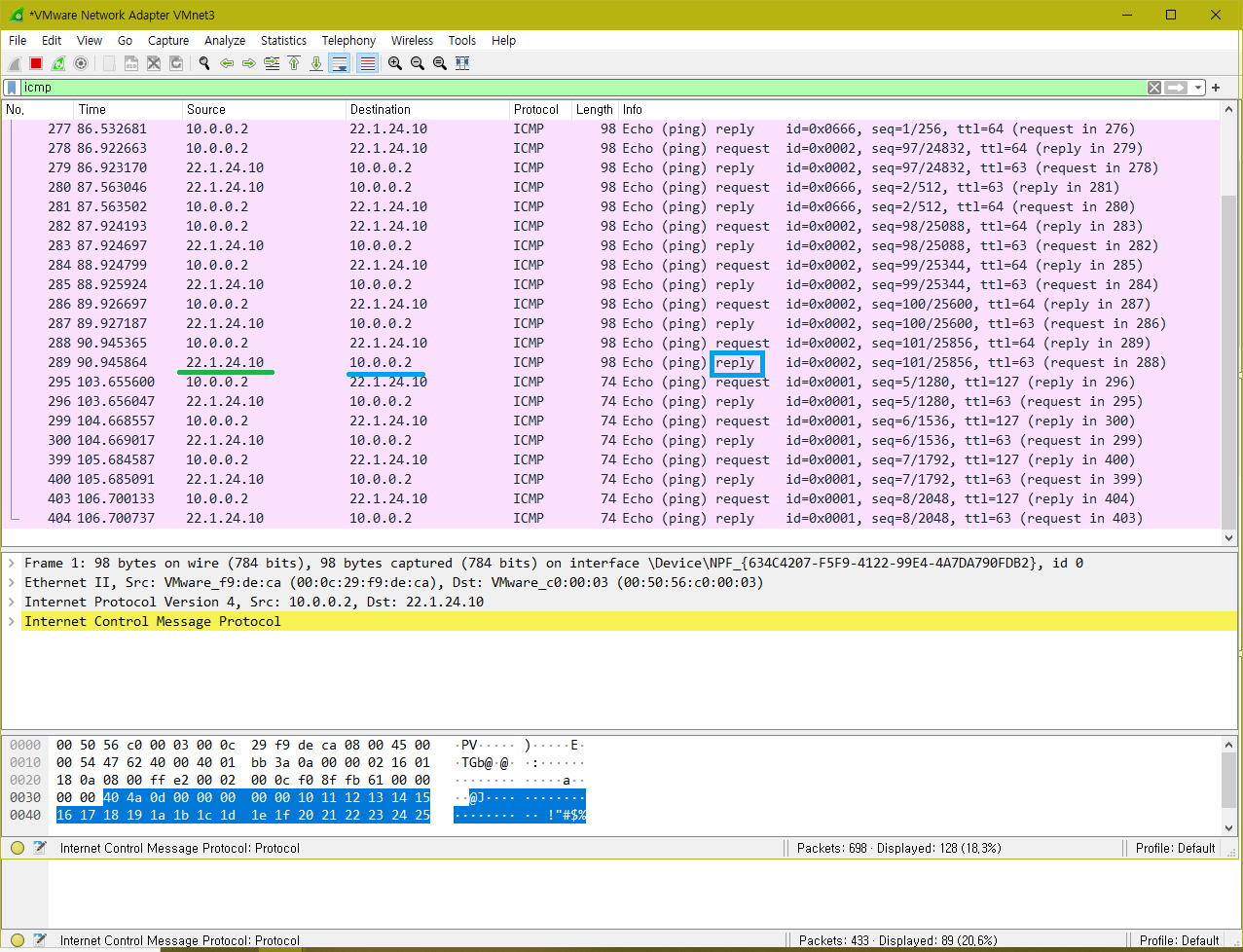

Client에서 Main-Server로 ping을 보냈을 때 (성공)

Wireshark로 확인해보면 VMnet2에서 192.168.10.10이 22.1.24.10으로 보낸다.

VMnet3에서는 192.168.10.10이 10.0.0.2로 바뀌어서 22.1.24.10과 통신하는것을 확인할 수 있고

VMnet1에서는 REQUEST를 받고 REPLY를 보내주기 위해 10.0.0.2로 보내준다.

VMnet3에서는 22.1.24.10가 10.0.0.2로 REPLY를 해주고

VMnet2에서는 10.0.0.2로 되어있었던 Dest가 192.168.10.10으로 바뀌어서 통신하는 것을 확인할 수 있다.

Client에서 Main-Server로 웹 접속을 했을 때 (성공)

다음과 같이 접속이 잘 되는것을 확인 할 수 있고

Main-Server에서 access.log를 출력해보면 Client의 IP가 아닌 192.168.10.10이 아닌 NAT를 설정한 Router2의 IP 10.0.0.2로 접속한 것을 확인할 수 있다.

Main-Server에서 Client로 ping을 보냈을 때 (실패)

Main-Server에서 ping을 보내면 안가는것을 확인 할 수 있다.

Wireshark로 VMnet1을 보면 22.1.24.10이 192.168.10.10으로 REQUEST를 보낸다

22.1.24.254에서 192.168.10.10을 못찾아서 22.1.24.10에게 126 Destination unreachable 응답을 보낸다.

결론

그래서 NAT를 사용함으로써 ip 절약과 보안성 향상을 할 수 있다.

'사이버보안 기능대회 > 3과제' 카테고리의 다른 글

| 서버 - Day06 Vitual Host (0) | 2022.02.08 |

|---|---|

| 서버 - Day05 포트포워딩, SSH RSA 인증서 (0) | 2022.02.04 |

| 서버 - Day03 user 생성, ssh 유저, DNS 정/역방향 (0) | 2022.01.28 |

| 서버 - Day02 : ssh, web, iptables (0) | 2022.01.27 |

| 서버 - Day01 : 가상화 이론 (0) | 2022.01.25 |